Всем привет!!!

Так как компания Microsoft ушла с нашего рынка и активация ее продуктов превращается в цирк, то мне все карты в руки научить всех активировать по параллельному импорту Microsoft Windows 10 или 11, а так же Microsoft Office 2021 с Visio и Project

Оглавление

Введение

Совершенно случайно узнал о проекте VLMCSD. VLMCSD – это проект KMS сервера с открытым исходным кодом написанный на С и работающий на ОС Linux. А как мы все знаем, то что работает на Linux можно без проблем запустить в контейнере Docker. За пару секунд я нашел готовый контейнер на docker hub mikolatero/vlmcsd, который скачали уже более 10 миллионов раз. Это подарок для всех халявщиков и действительно заинтересованных людей, которые попали в трудную ситуацию из-за действий компании Microsoft.

VLMCSD может активировать WIndows 7 и новее, Office 2010 и новее, включая Visio, Project и другие офисные пакеты. В общем все, что нужно для работы в офисе и дома.

А что с ключами спросите вы? А дело в том, что все ключи для корпоративных продуктов Microsoft выложены на официальном сайте компании:

- Windows – Универсальные ключи многократной установки (GVLK)

- Office – Пакеты GVLK для KMS и Active Directory активации Office, Project и Visio

Получается для активации по параллельному импорту компонентов Windows и Office все необходимое есть в открытом доступе, просто давайте все это соберем вместе и заставим работать на нас.

Тут нужно отметить, что активировать Windows через собственный сервер KMS можно только Pro версию, если у вас Home, то в самом низу я расскажу как так же по параллельному импорту заменить Home на Pro без потери данных и без переустановки.

Настройка

Synology

Для запуска контейнера Docker VLMCSD на Synology NAS вам нужно в центре пакетов найти и установить контейнер Docker.

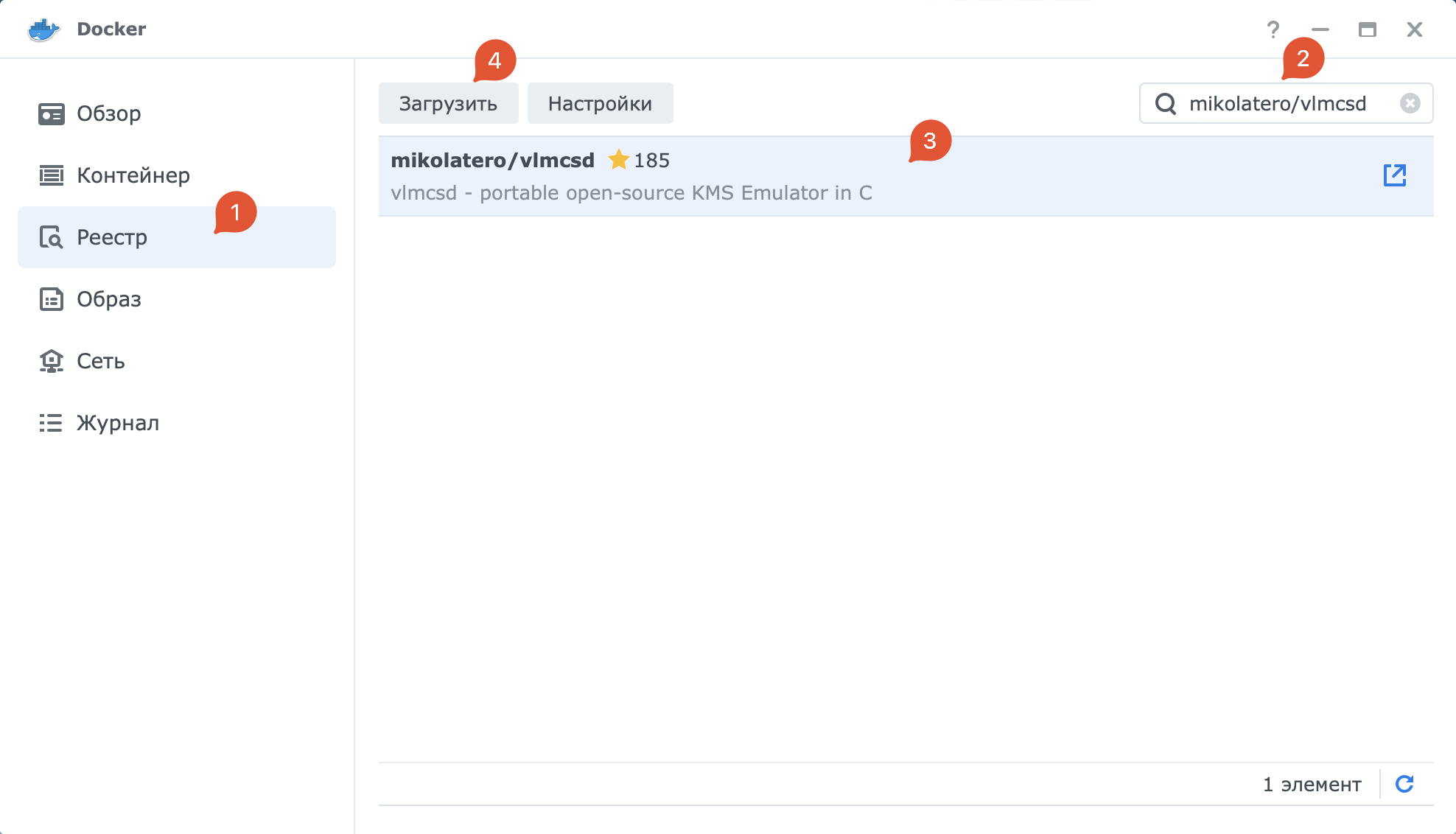

Затем открыть приложение Docker, перейти в Реестр, в поиске вбить mikolatero/vlmcsd, найдется наш контейнер, выделить его и нажать кнопку Загрузить

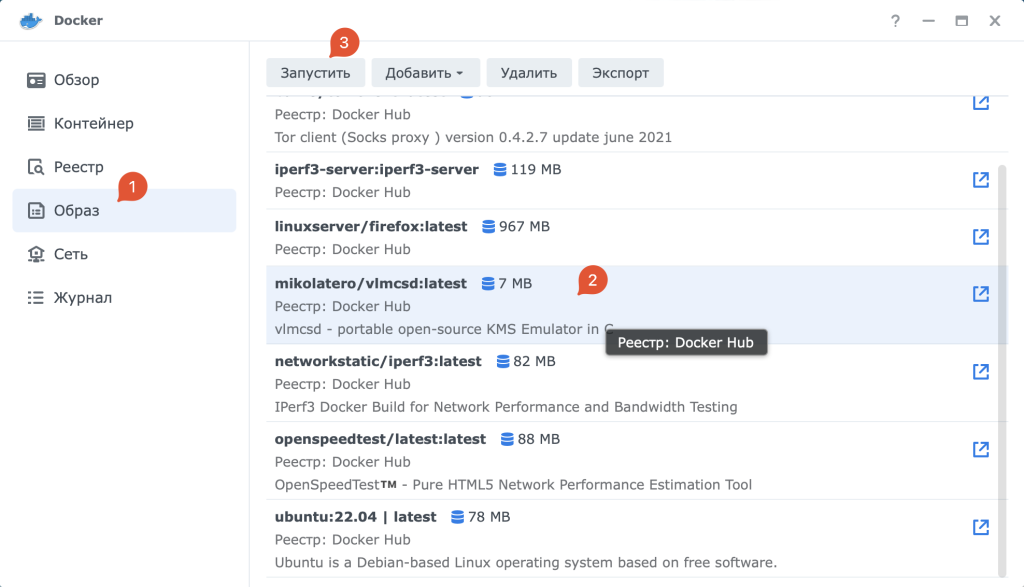

Затем переходим на вкладку Образ, ждем пока загрузится наш контейнер. Затем выделяем его и нажимаем кнопку Запустить

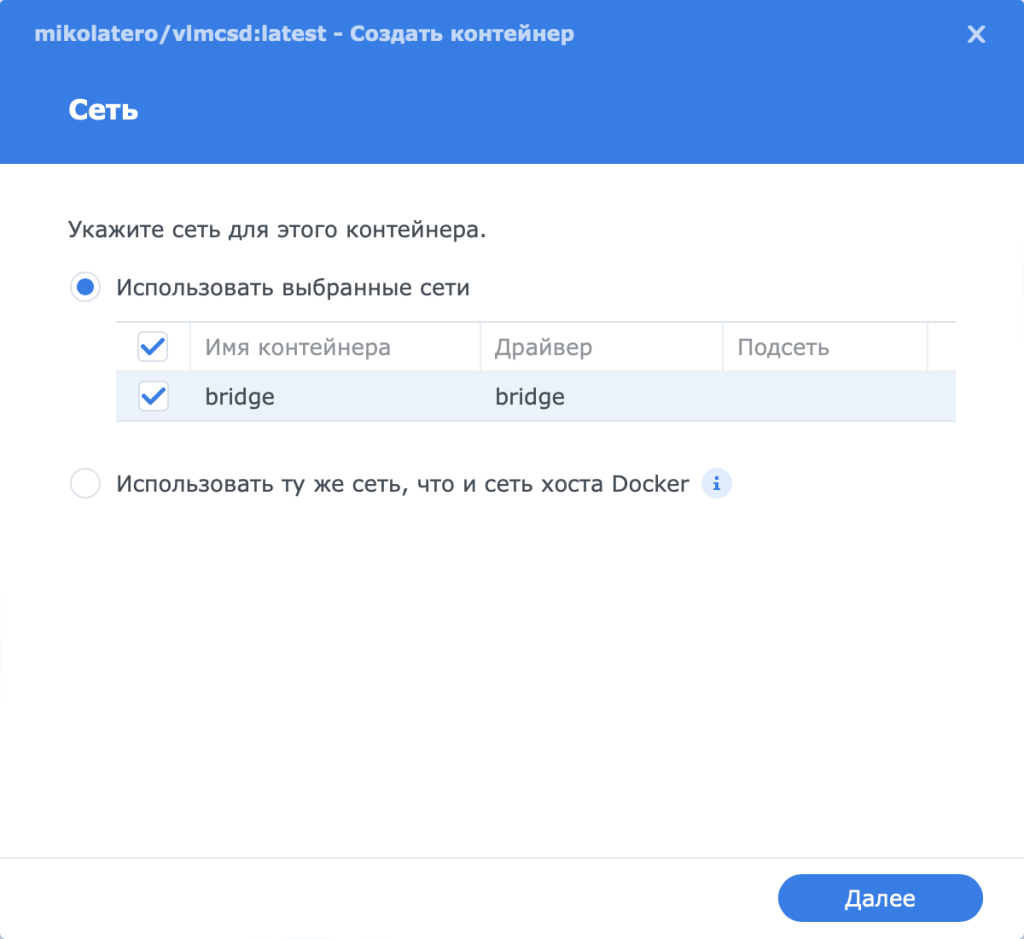

В открывшемся окне оставляем сеть Bridge и жмем далее

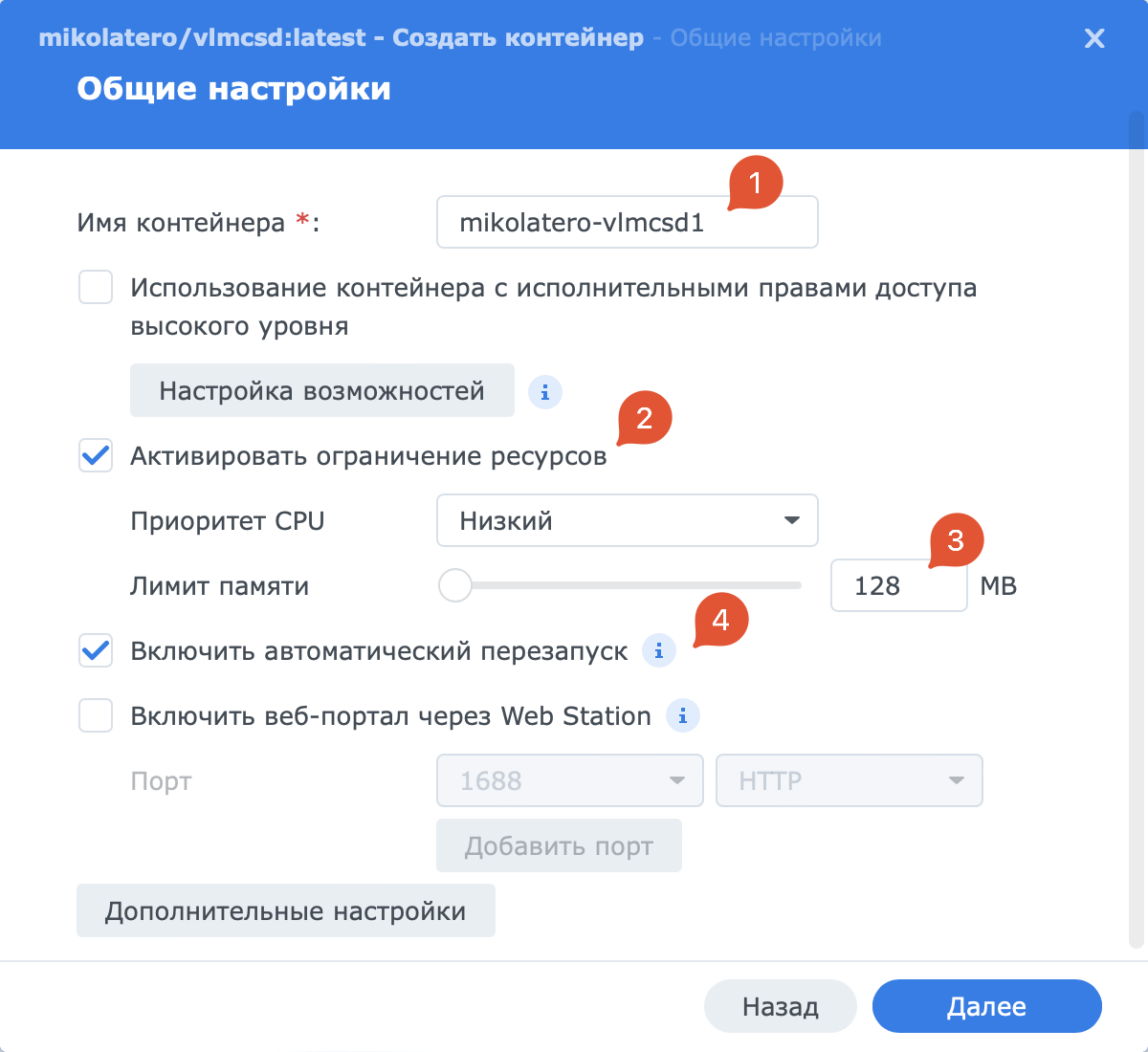

В этом окне придумываем имя. Рекомендую задействовать ограничение ресурсов установив порог памяти в 128МБ. Включите автоматический перезапуск, что бы после рестарта NAS контейнер тоже запускался автоматически.

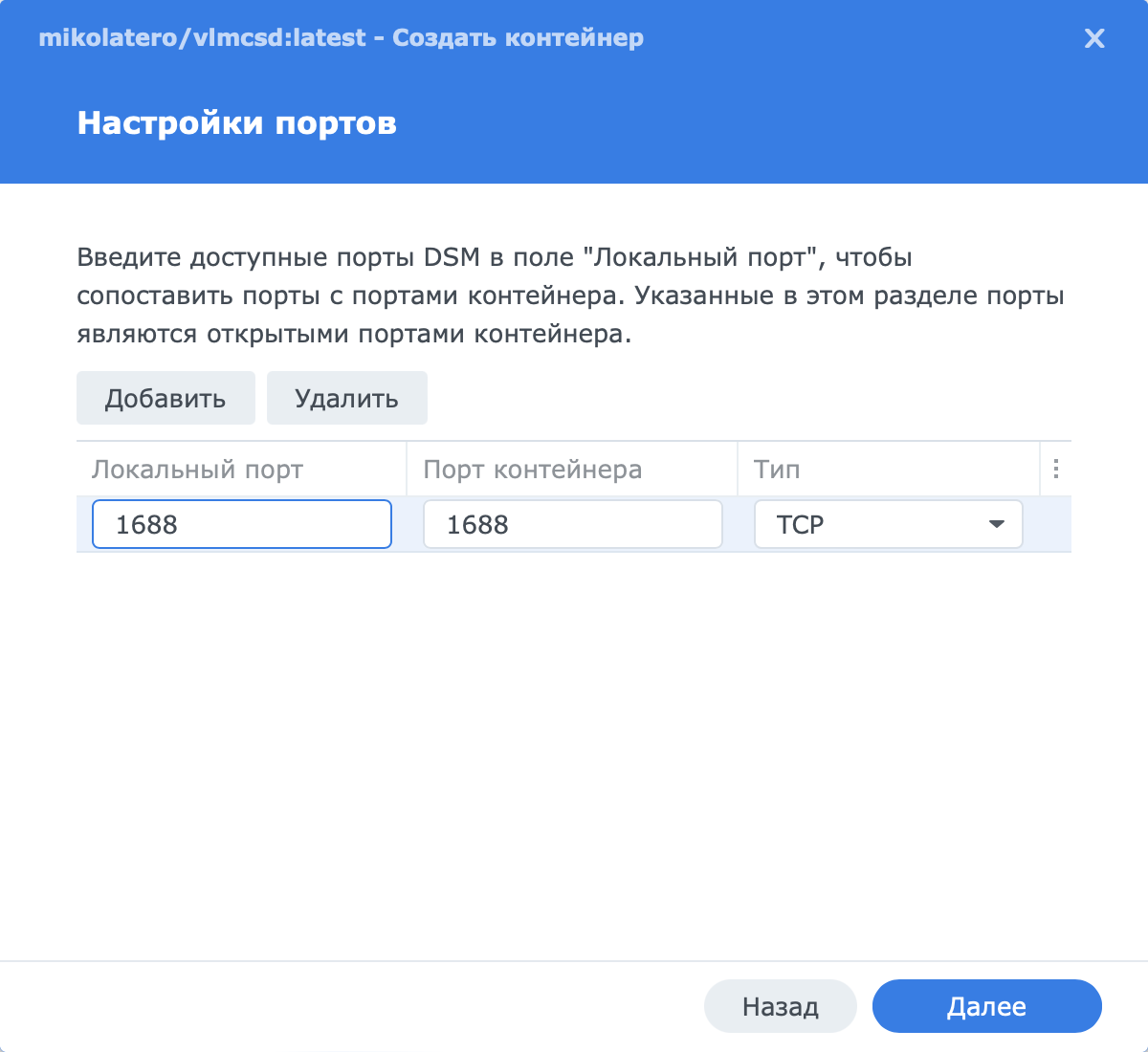

Порт выставите 1688 как на картинке ниже

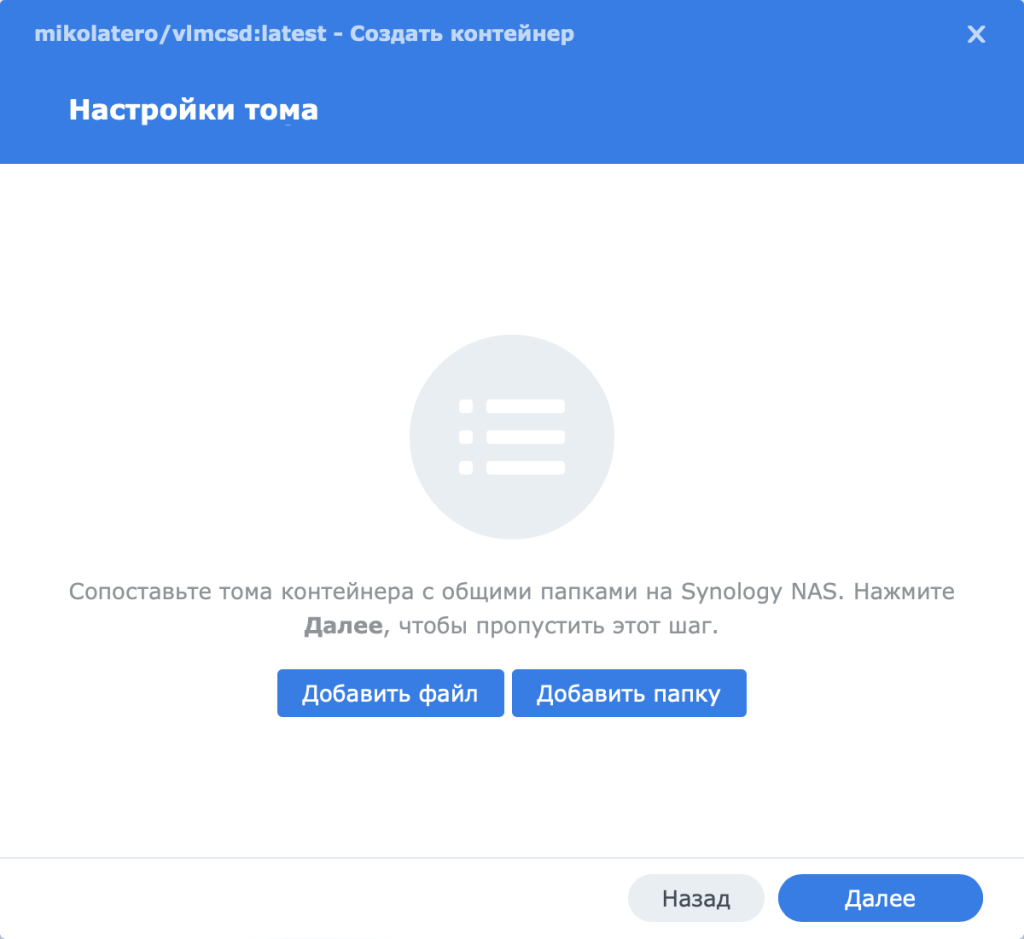

В настройках тома ничего изменять не нужно, смело жмите далее

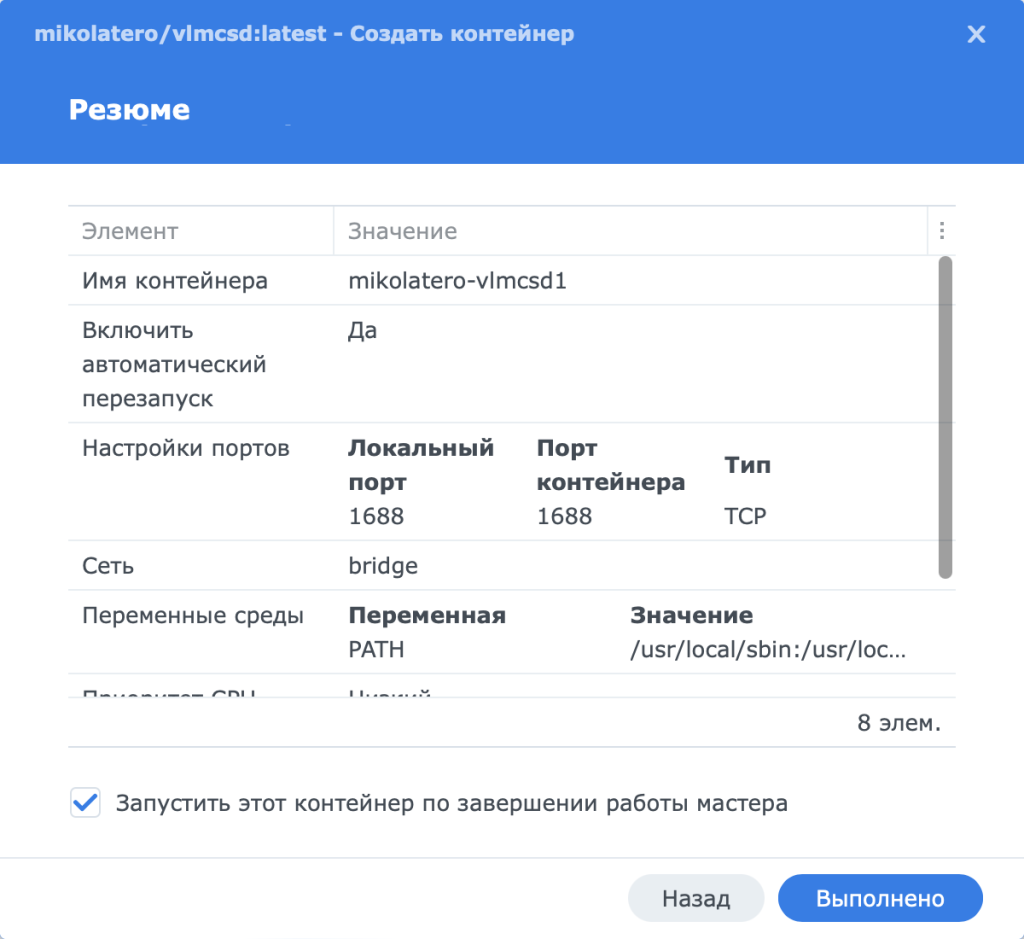

На заключительном этапе все проверить, ставите галочку Запустить контейнер сейчас и жмем Выполнено.

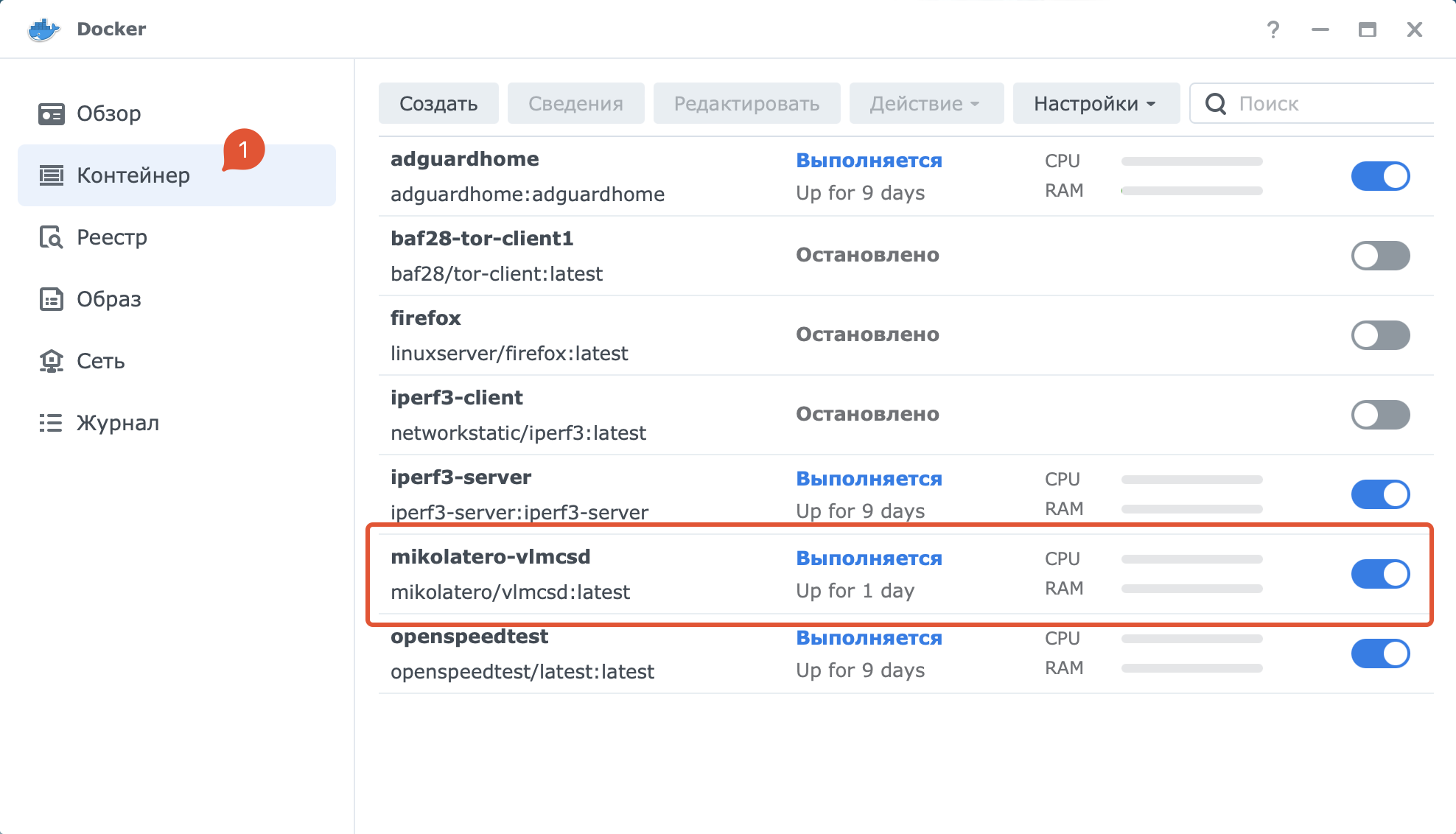

Теперь на вкладке Контейнеры можно увидеть работающий контейнер VLMCSD.

Все что остается это разрешить порт 1688 на фаерволе и можно считать настройка сервера активации KMS на Synology NAS закончена.

TerraMaster

Для запуска контейнера Docker VLMCSD на TerraMaster NAS вам нужно в центре пакетов найти и установить контейнер Docker.

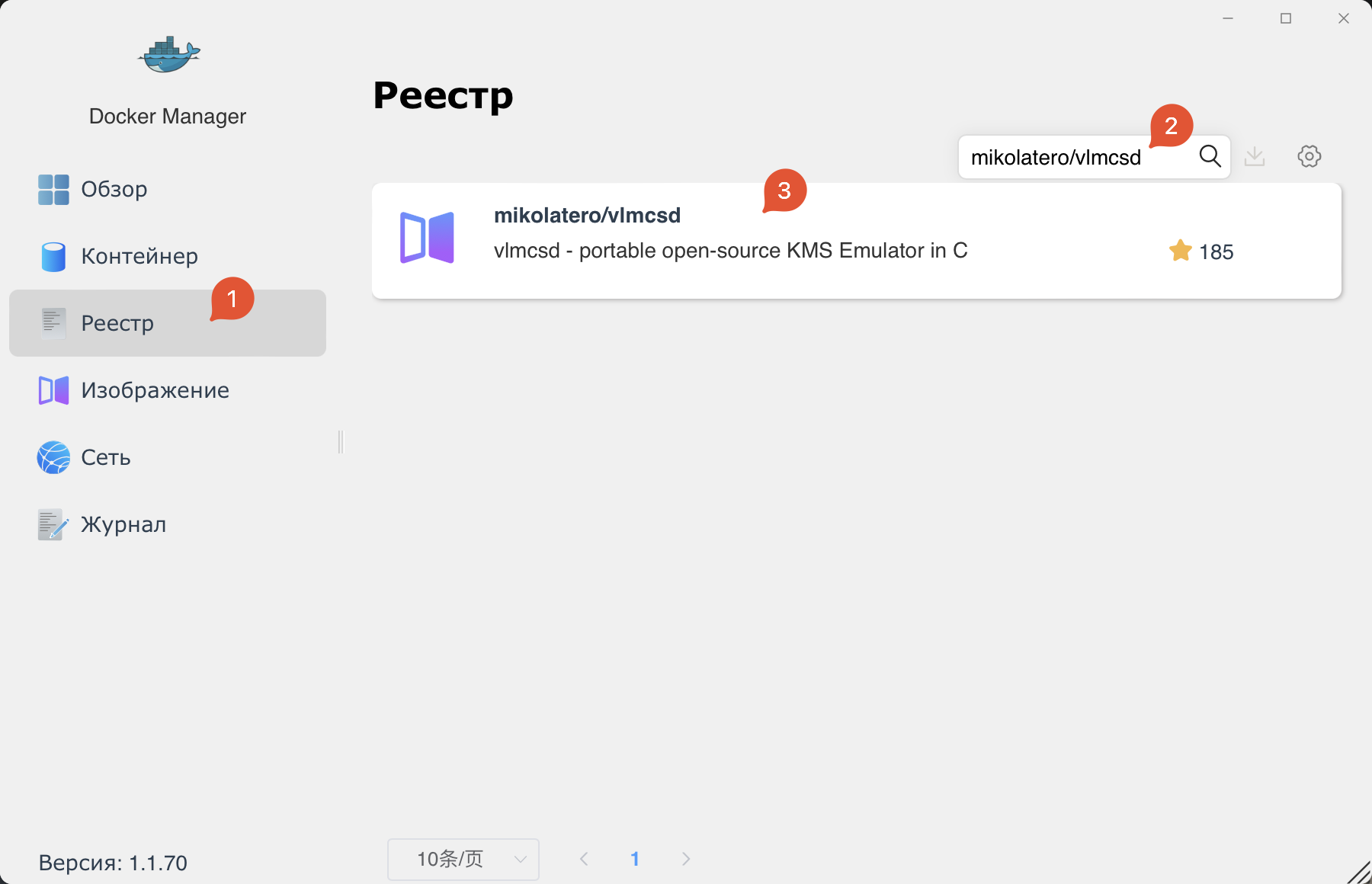

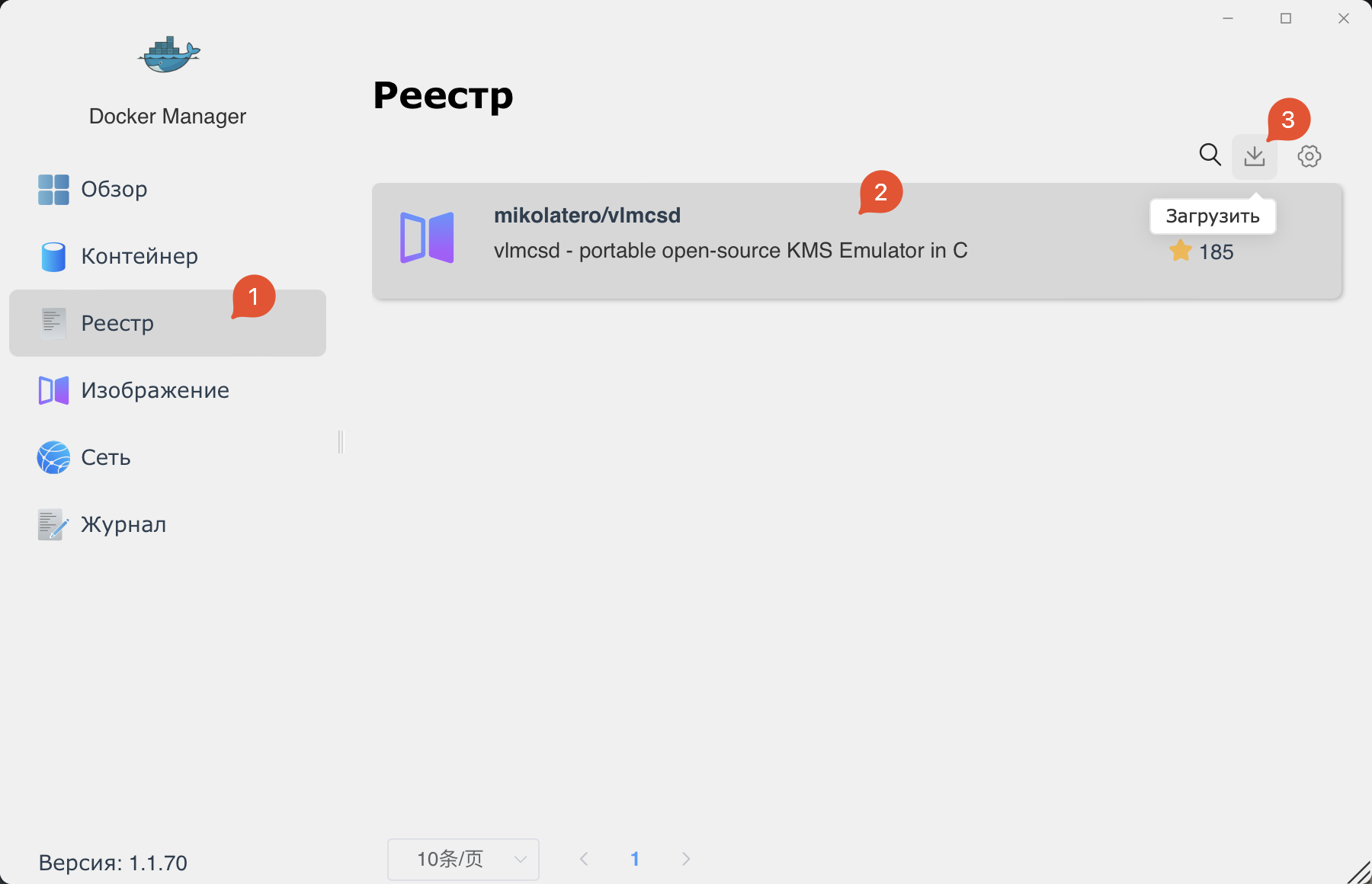

Затем открыть приложение Docker, перейти в Реестр, в поиске вбить mikolatero/vlmcsd, найдется наш контейнер, выделить его и нажать кнопку Загрузить

Затем на вкладке Изображение выделить загруженный контейнер и нажать кнопку Начать

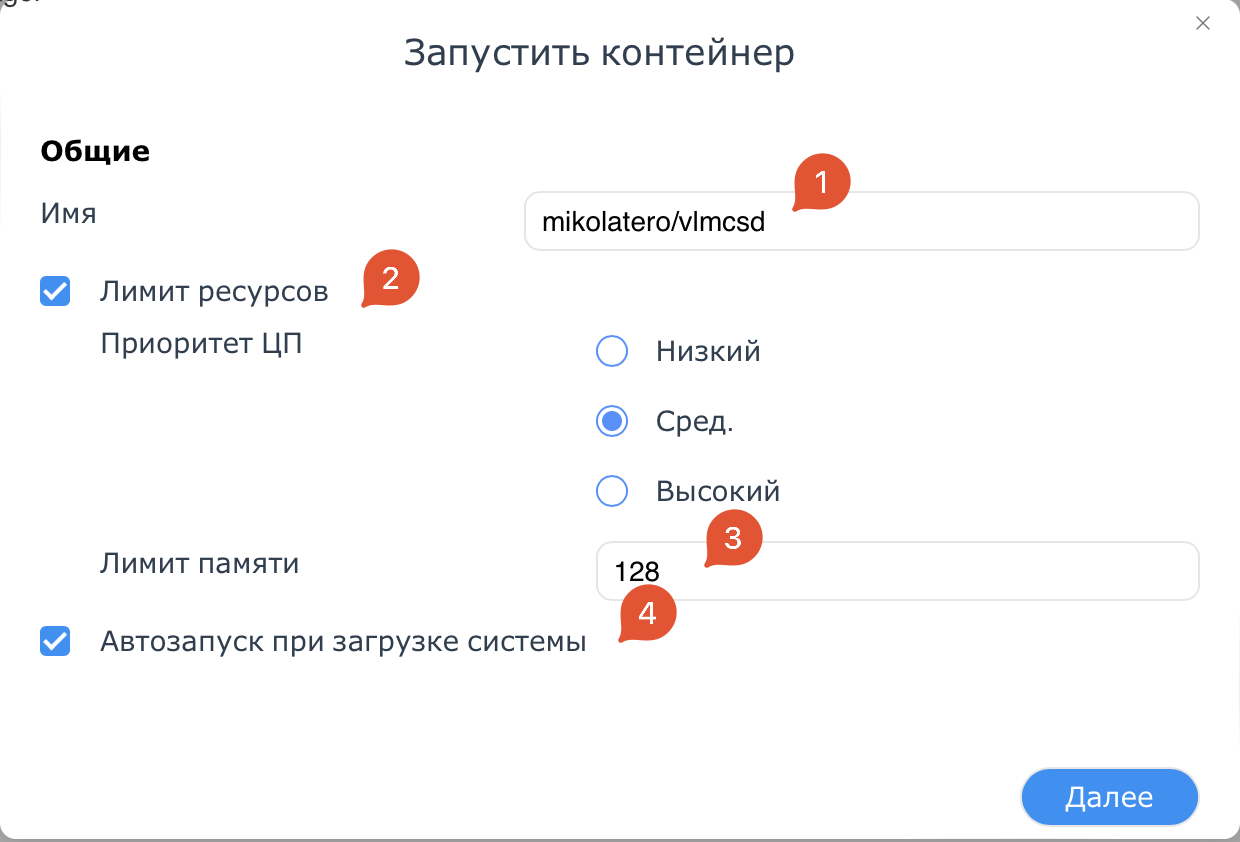

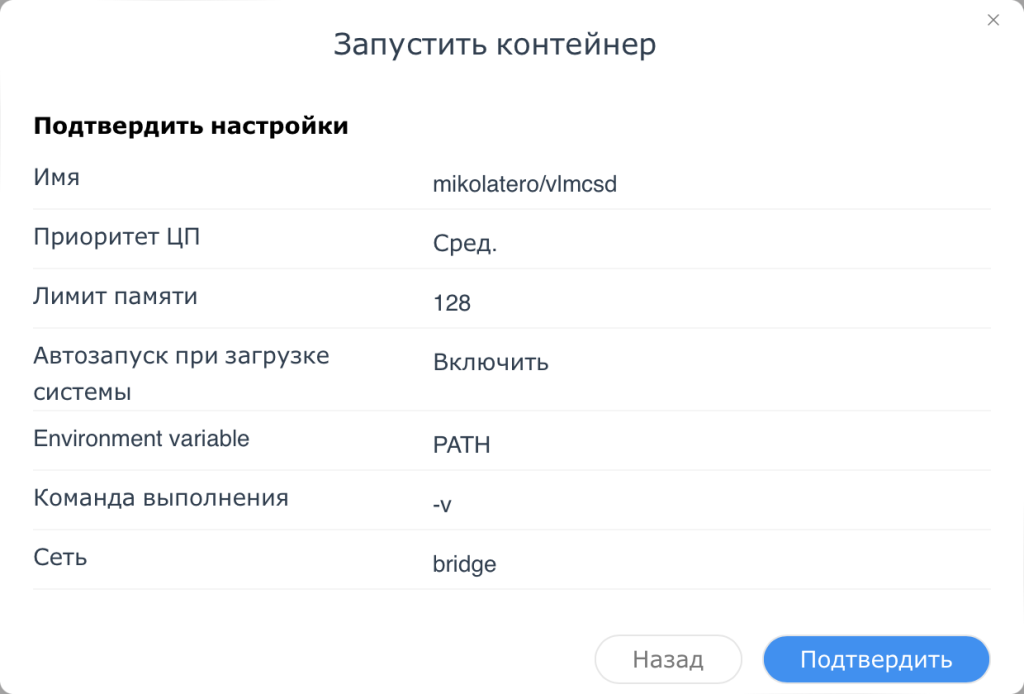

В открывшемся окне придумайте название, установите лимит памяти в 128, отметьте флажок автозапуск и Далее

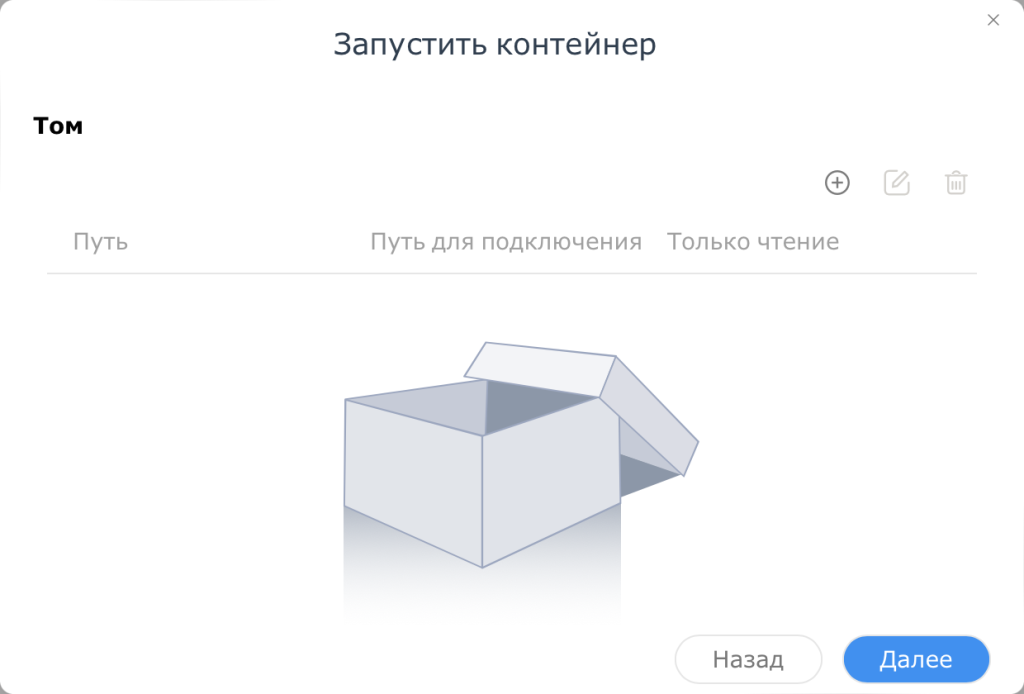

На данном этапе выбора тома ничего делать не нужно, продолжаем

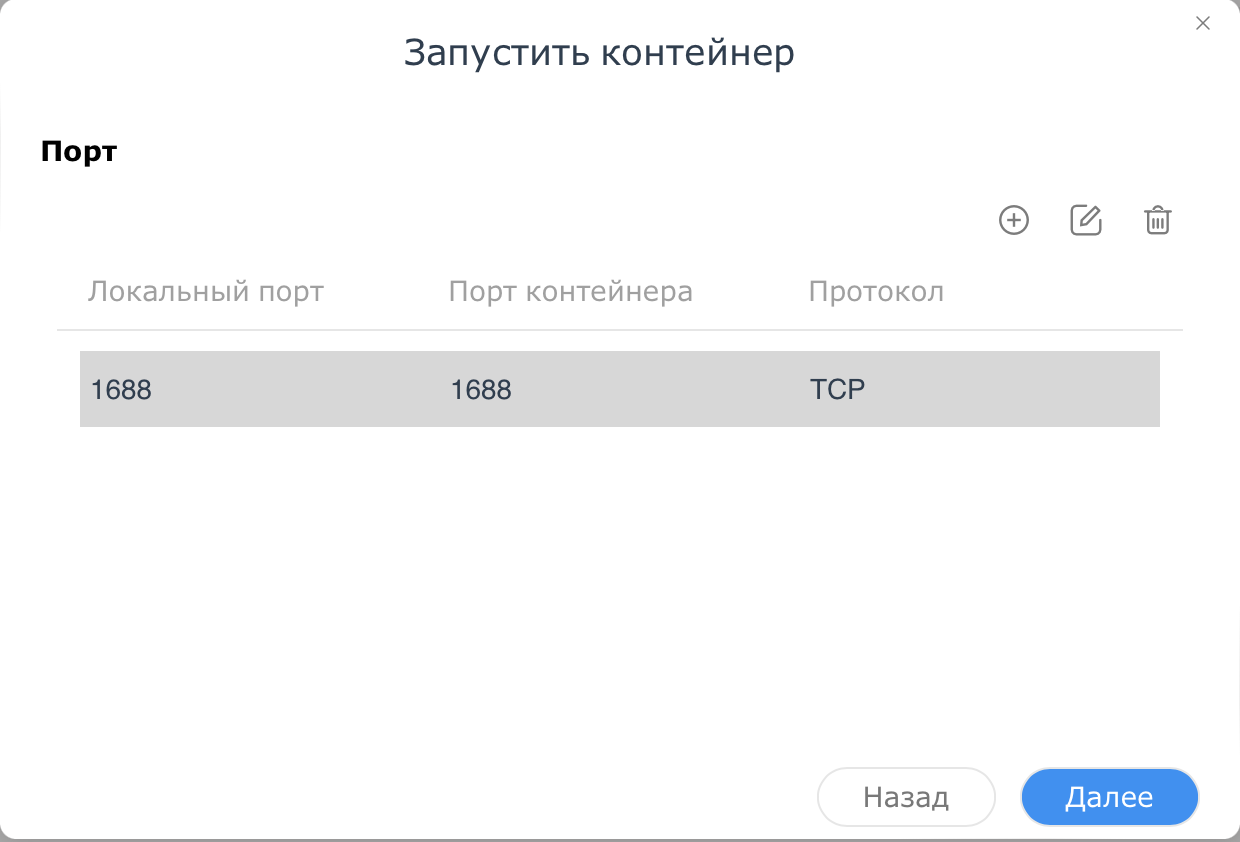

В окне настройки портов делаем как на картинке ниже, порт 1688 должен быть установлен вручную

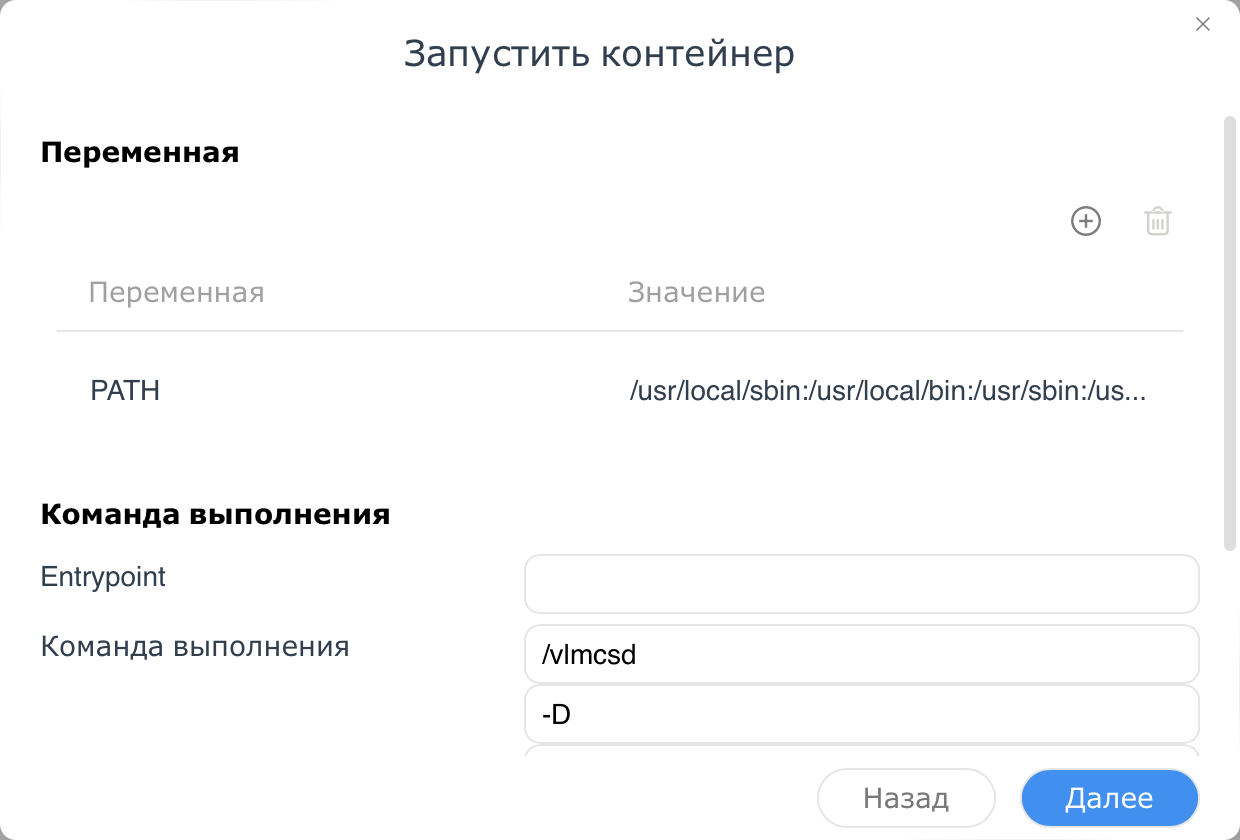

При выборе параметров запуска ничего не меняем, жмем далее

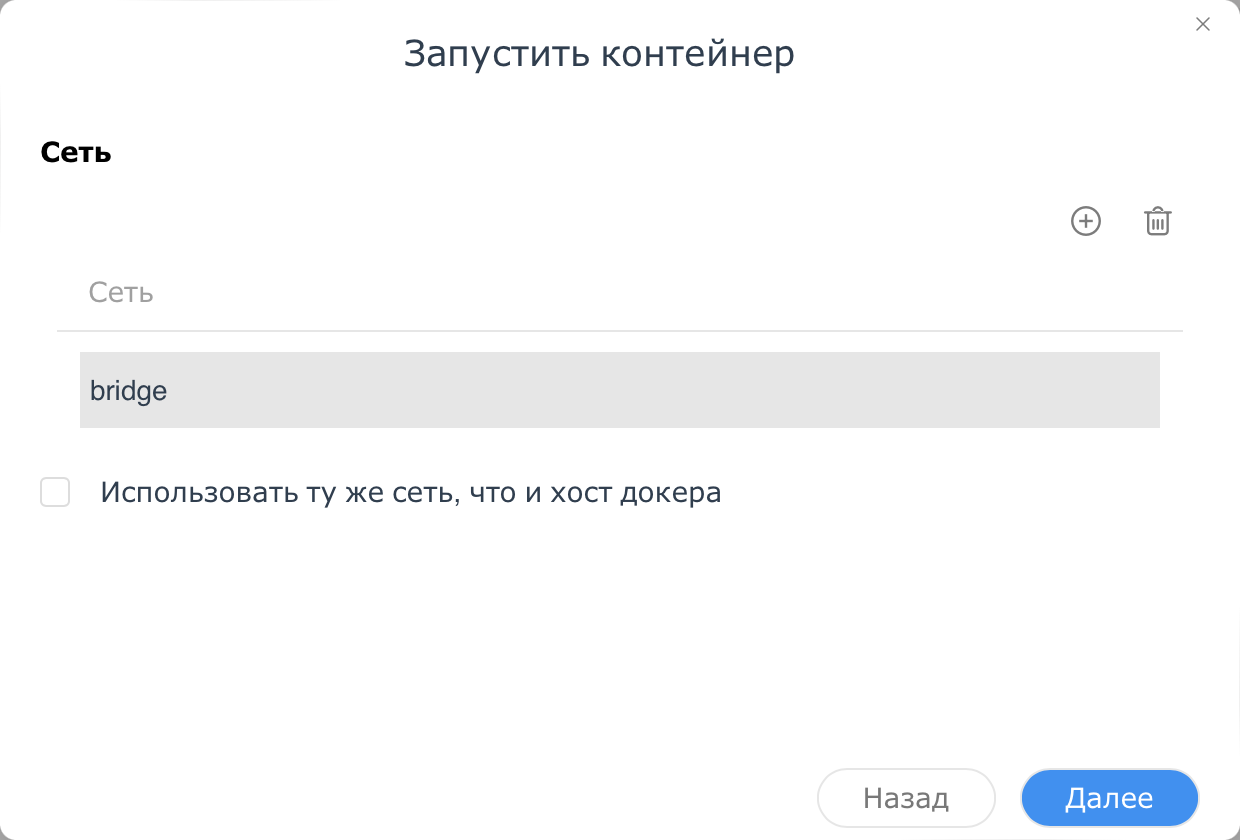

В окне выбора сети, выбираем сеть Bridge

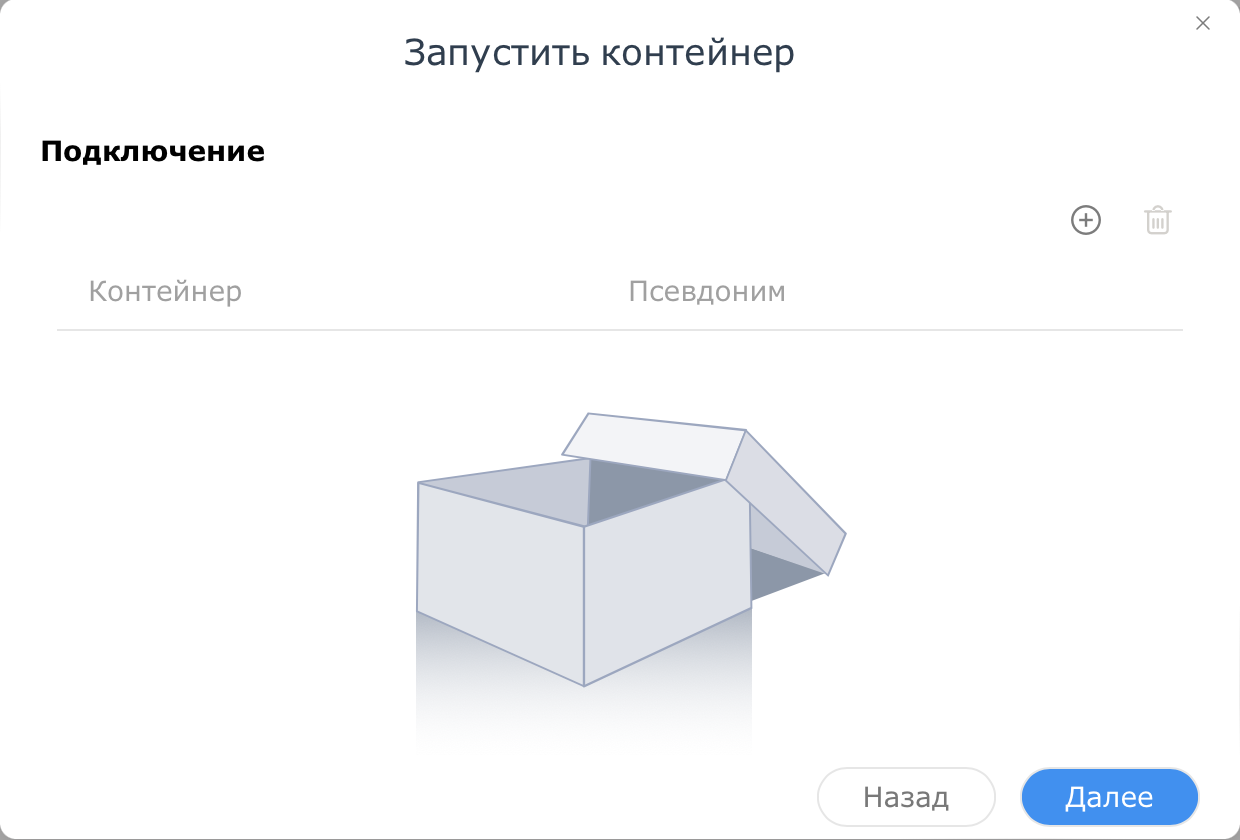

Подключать к контейнеру ничего не нужно, жмем Далее

На заключительном этапе все проверяем и жмем Подтвердить

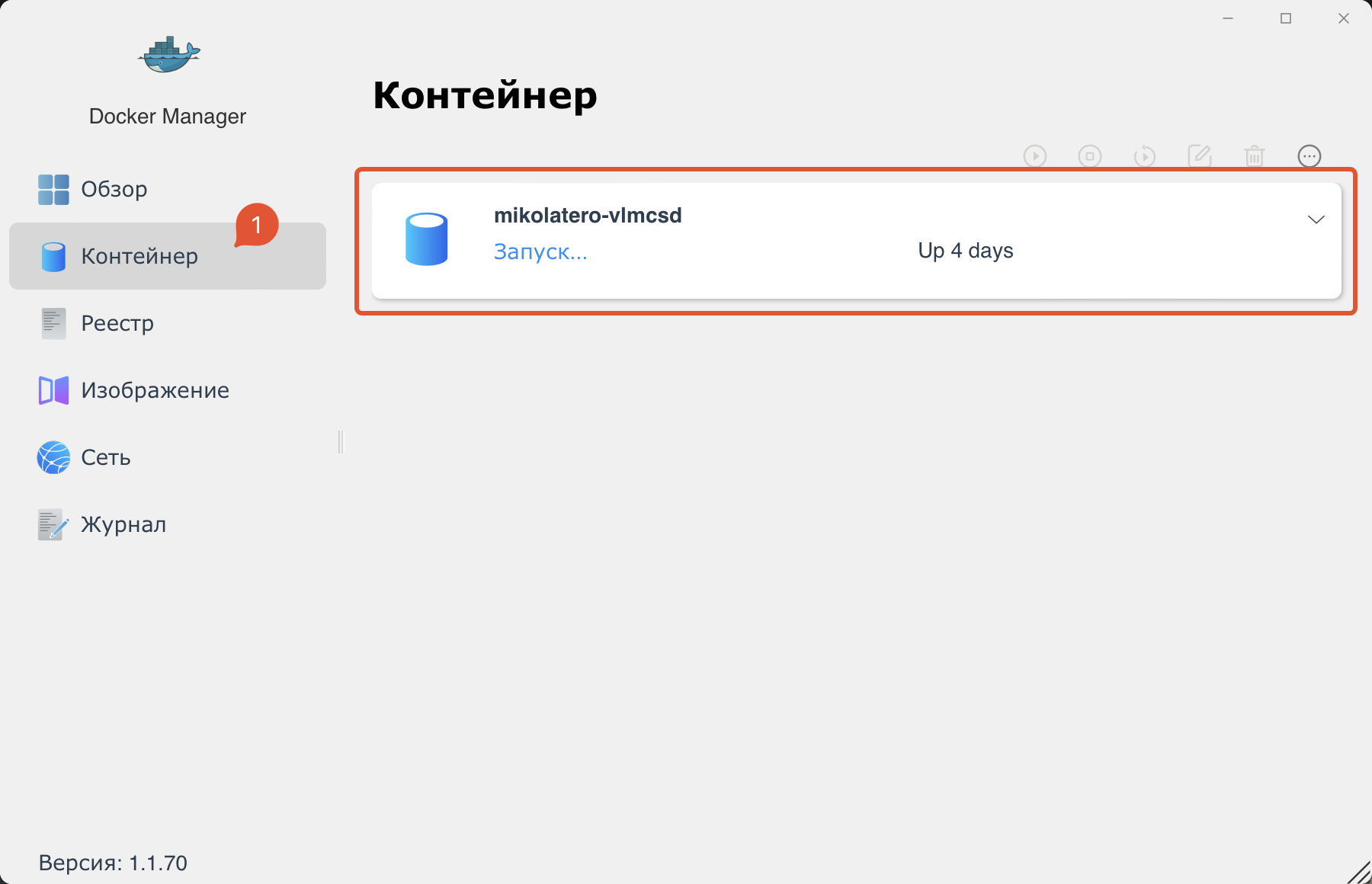

Теперь перейдите на вкладку Контейнеры и убедитесь, что у него написано Запуск… Это не верный перевод, на самом деле контейнер работает, а у нерабочего контейнера совсем другая надпись.

Все что остается это разрешить порт 1688 на фаерволе и можно считать настройка сервера активации KMS на TerraMaster NAS закончена.

Где скачать Windows

Конечно скачать Microsoft Windows можно откуда угодно, торрентов полно. Но я предлагаю качать с официального сайта с помощью UUP Dump. Соответствующая статья уже есть на моем сайте.

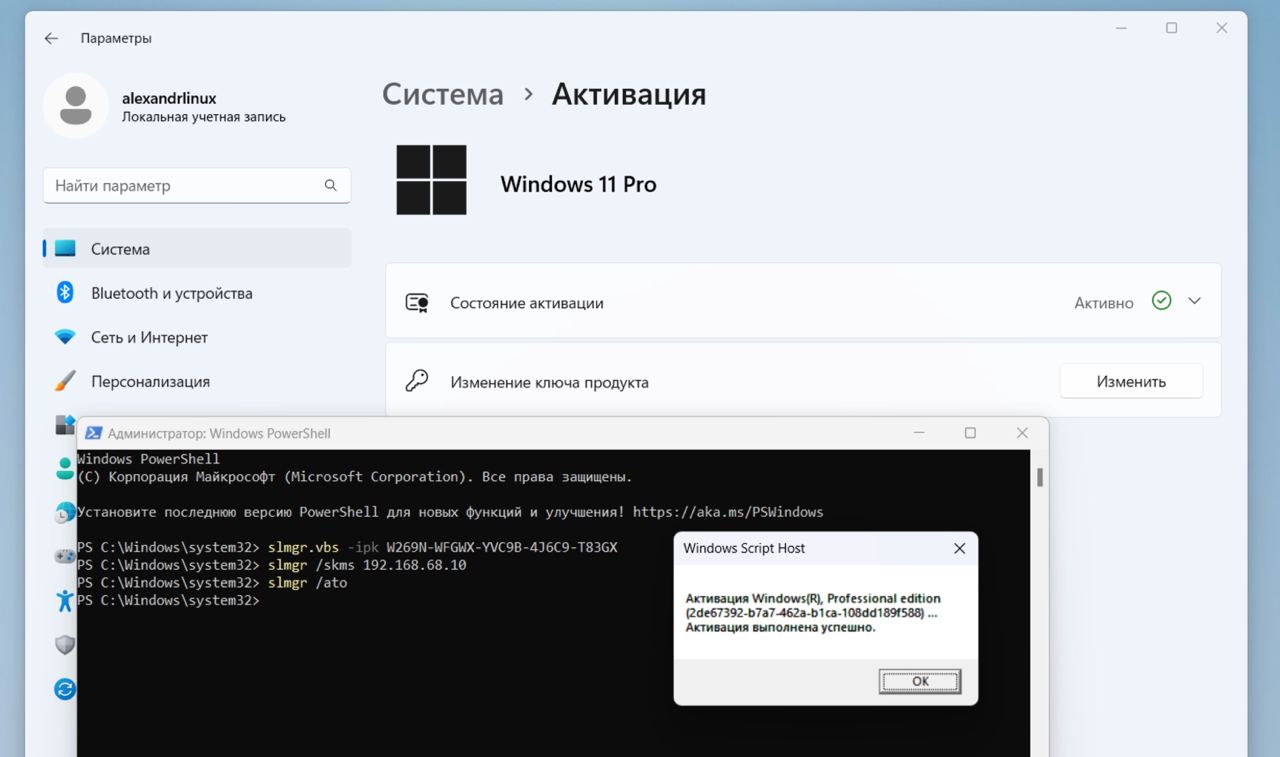

Активация Windows

Не забывайте заменить IP-NAS на локальный IP адрес вашего сервера.

- Открываем командную строку от имени администратора

- Вводим поочередно:

slmgr.vbs -ipk W269N-WFGWX-YVC9B-4J6C9-T83GX slmgr /skms IP-NAS slmgr /ato

Где скачать Microsoft Office

Конечно, скачать Microsoft Ofice можно откуда угодно, торрентов полно. Но я предлагаю качать с официального сайта

Варианты старых офисов я не рассматриваю, но вот ссылка на замечательную статью в Дзен

Активация Microsoft Office

Не забывайте заменить IP-NAS на локальный IP адрес вашего сервера.

Материал для Office взят отсюда

Материал для Visio и Project взят отсюда

Открываем командную строку от имени администратора и вводим в зависимости от вашей архитектуры

cd /d %ProgramFiles(x86)%\Microsoft Office\Office16 cd /d %ProgramFiles%\Microsoft Office\Office16

Активация Office 2021

for /f %x in ('dir /b ..\root\Licenses16\ProPlus2021VL_KMS*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x"

cscript ospp.vbs /inslic:"..\root\Licenses16\ProPlus2021VL_KMS_Client_AE-ppd.xrm-ms"

cscript ospp.vbs /inslic:"..\root\Licenses16\ProPlus2021VL_KMS_Client_AE-ul-oob.xrm-ms"

cscript ospp.vbs /inslic:"..\root\Licenses16\ProPlus2021VL_KMS_Client_AE-ul.xrm-ms"

cscript ospp.vbs /setprt:1688

cscript ospp.vbs /unpkey:6F7TH >nul

cscript ospp.vbs /inpkey:FXYTK-NJJ8C-GB6DW-3DYQT-6F7TH

cscript ospp.vbs /sethst:IP-NAS

cscript ospp.vbs /act

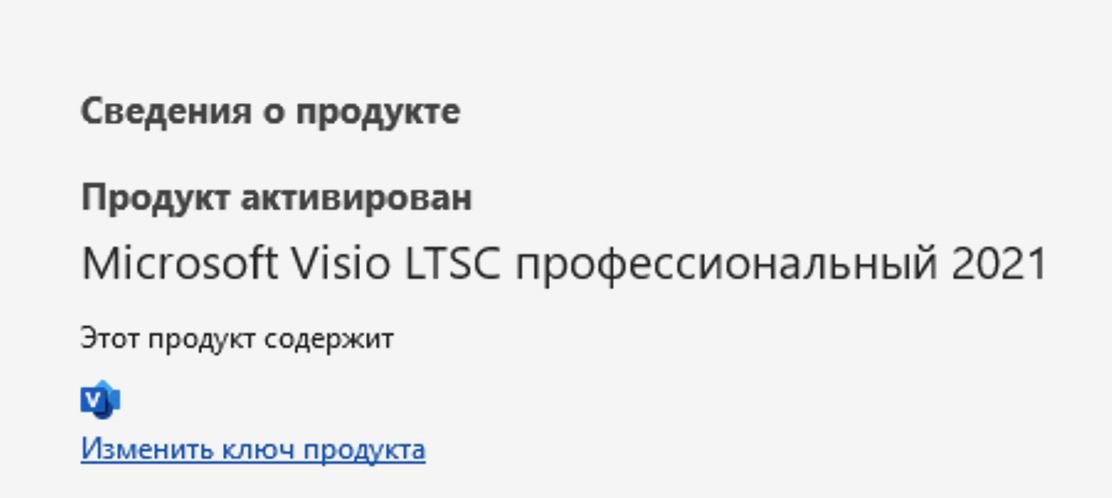

Активация Visio 2021

cscript ospp.vbs /inslic:"..\root\Licenses16\pkeyconfig-office.xrm-ms"&(for /f %x in ('dir /b ..\root\Licenses16\client-issuance*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")&(for /f %x in ('dir /b ..\root\Licenses16\visioprovl_kms*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")&(for /f %x in ('dir /b ..\root\Licenses16\visiopro2021vl_kms*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")

cscript ospp.vbs /inpkey:KNH8D-FGHT4-T8RK3-CTDYJ-K2HT4

cscript ospp.vbs /sethst:IP-NAS

cscript ospp.vbs /setprt:1688

cscript ospp.vbs /act

Активация Project 2021

cscript ospp.vbs /inslic:"..\root\Licenses16\pkeyconfig-office.xrm-ms"&(for /f %x in ('dir /b ..\root\Licenses16\client-issuance*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")&(for /f %x in ('dir /b ..\root\Licenses16\projectprovl_kms*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")&(for /f %x in ('dir /b ..\root\Licenses16\projectpro2021vl_kms*.xrm-ms') do cscript ospp.vbs /inslic:"..\root\Licenses16\%x")

cscript ospp.vbs /inpkey:FTNWT-C6WBT-8HMGF-K9PRX-QV9H8

cscript ospp.vbs /sethst:IP-NAS

cscript ospp.vbs /setprt:1688

cscript ospp.vbs /actПереход с Windows Home на Pro

Что бы перейти с Windows Home на Pro для последующей активации по параллельному импорту нужно сделать следующее:

- Отключить интернет на ПК

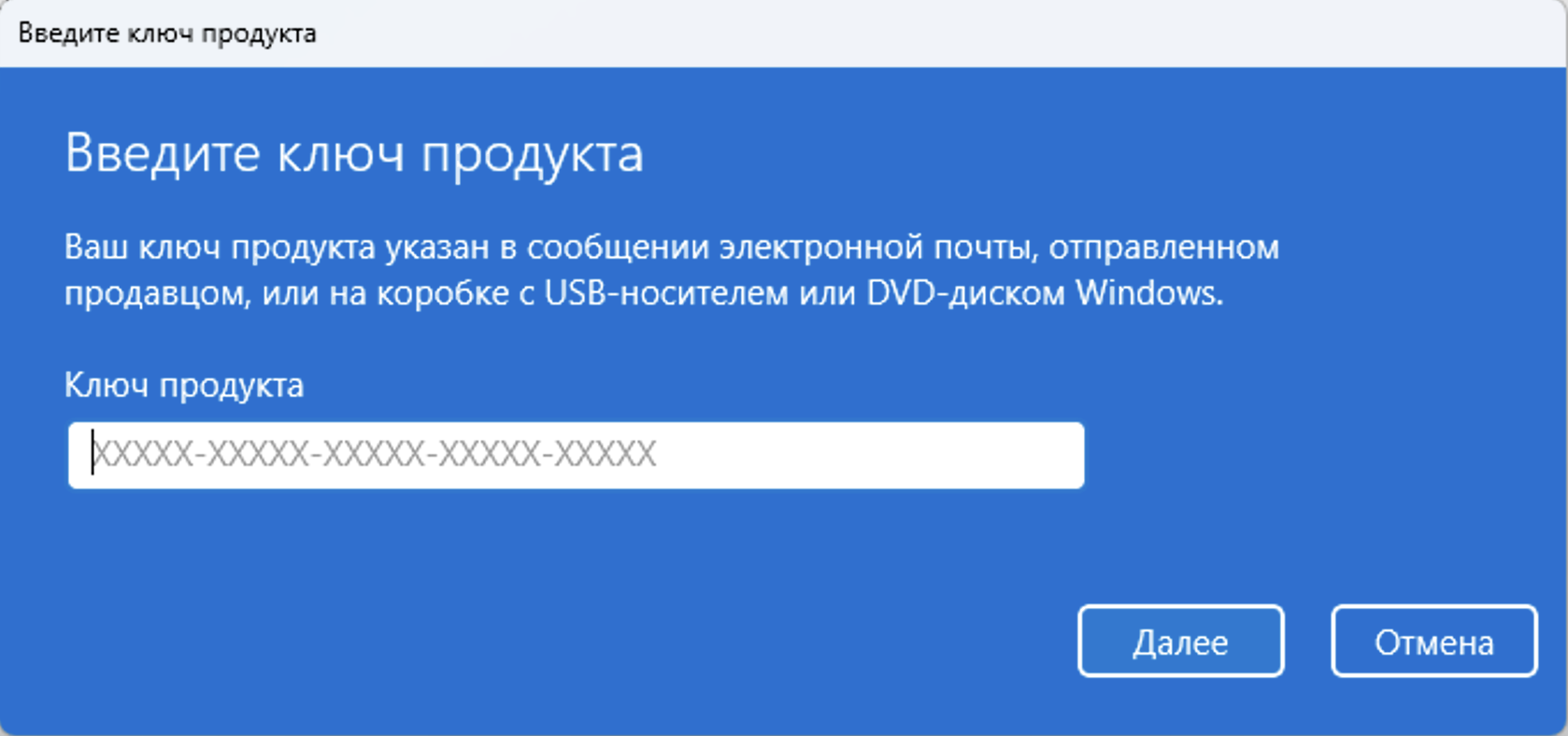

- Перейти в параметры – Система – Активация. В этом окне нажать изменить ключ продукта

- Ввести ключ: VK7JG-NPHTM-C97JM-9MPGT-3V66T

- Затем перегрузить ПК

После перезагрузки у вас будет Pro версия Windows. Можно подключать интернет и активировать.

Другие KMS сервера в интернете

Если по каким-то причинам у вас нет Synology или Terramaster, то можно установить Docker на Windows. В данной статье я не буду рассматривать как это делать, вам придется самим искать в интернете эту информацию. Но в свободном доступе в интернете есть KMS сервера, которыми можно воспользоваться.

- kms.srv.crsoo.com

- kms.digiboy.ir

- kms.03k.org

- hq1.chinancce.com

- kms.shuax.com

- kms.lotro.cc

- kms789.com

Естественно, что я не несу ответственности за их работу, но на момент написания статьи они были проверены мной и работали.

Итог

В итоге мы имеем сервер активации KMS с безграничным количеством лицензий, который почти не потребляет ресурсов и может работать постоянно 24\7, так как продукты Microsoft будут периодически к нему обращаться для продления активации.

Таким образом можно активировать целый парк WIndows и Office инсталляций без покупки лицензий и обращений в компанию Microsoft. Для меня это особо актуально, так как мне часто приходится развертывать временные виртуальные Windows машины с функционалом работающим только в активированной сборке.